Secure Pipes herunterladen

Laden Sie zuerst Secure Pipes von der offiziellen Website herunter.

DownloadSecure Pipes installieren

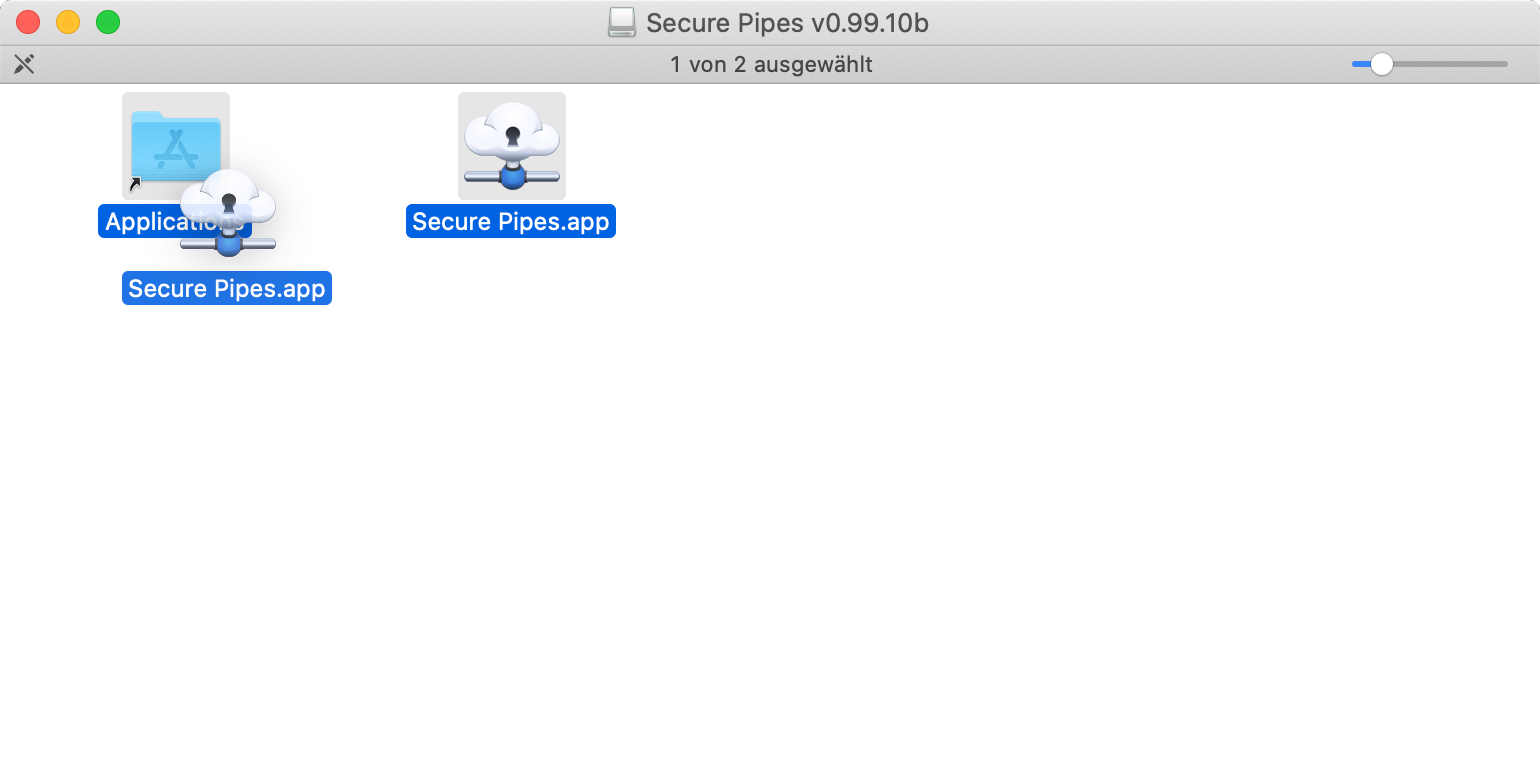

Um Secure Pipes zu installieren, öffnen Sie die heruntergeladene DMG-Datei und ziehen/kopieren die enthaltene Secure Pipes.app Datei in das Verzeichnis Programme bzw. Applications. Das Disk-Image kann nun geschlossen und ausgeworfen werden (CTRL + Klick -> ...Auswerfen, oder vom Desktop aus auf den Papierkorb ziehen), die heruntergeladene DMG-Datei kann anschliessend gelöscht werden.

Da die App nicht von Apple signiert ist, produziert der Versuch sie zu starten zunächst eine diesbezügliche Warnmeldung. Wählen Sie den Button Im Finder anzeigen um dann dort mit CTRL + Klick -> Öffnen erneut die App zu öffnen. Diesmal gibt es den Button Öffnen welcher die App startet, was sich lediglich durch das kleine Wolken-Icon in der Menüleiste zeigt. Wurde die App einmal auf diese Weise gestartet, kann sie zukünftig ganz normal mit einem Klick gestartet werden. Klicken Sie nach dem Start auf das Wolken-Icon und im erscheinenden Menü auf Preferences.

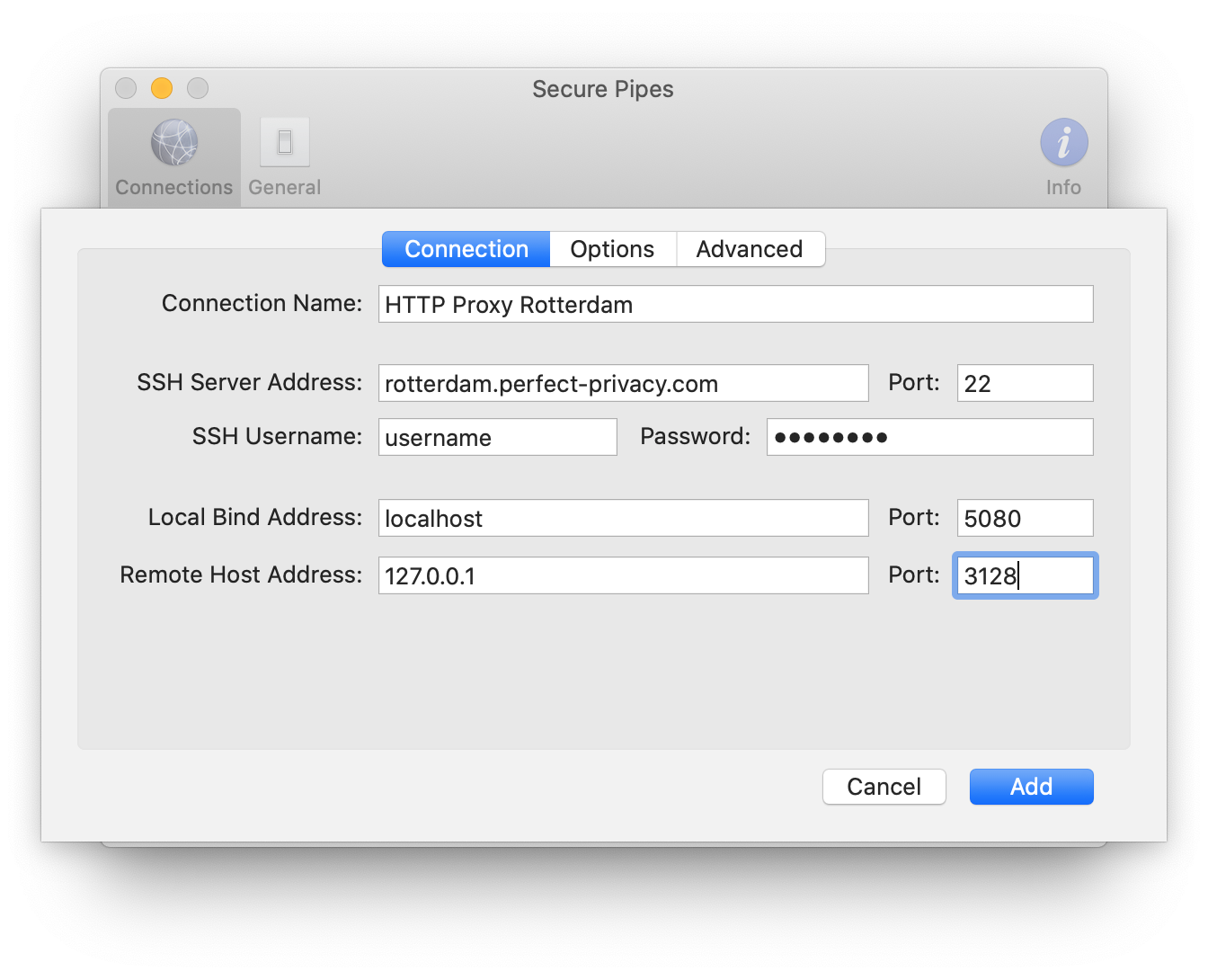

Verschlüsselten HTTP-Proxy einrichten

Die wohl häufigste Verwendung findet SSH bei Perfect Privacy für verschlüsselte HTTP-Proxies. Normalerweise ist die Verbindung zu HTTP-Proxies unverschlüsselt, mit SSH lässt sich diese Verbindung jedoch verschlüsselt nutzen. Um eine verschlüsselte SSH-Verbindung zu einem HTTP-Proxy auf einem der VPN-Server herzustellen, klicken Sie im Secure Pipes Fenster unten links auf das +-Symbol und wählen New Local Forward.... Füllen Sie die Felder im Tab Connection entsprechend aus:

- Connection Name: Ein aussagekräftiger Name, z.B. HTTP Proxy Rotterdam

- SSH Server Address / Port: DNS-Name/IP-Adresse und SSH-Port eines VPN-Servers, z.B.: rotterdam.perfect-privacy.com und 22

- SSH Username / Password: Ihre Perfect Privacy Zugangsdaten

- Local Bind Address / Port: localhost (alternativ eine spezifische lokale IP-Adresse) und ein freier, verwendbarer Port wie z.B. 5080 (Ports < 1024 benötigen administrative Rechte)

- Remote Host Address / Port: 127.0.0.1 (d.h. die Verbindung zum Proxy erfolgt intern auf dem VPN-Server) und ein gültiger Proxy Port wie z.B.: 3128

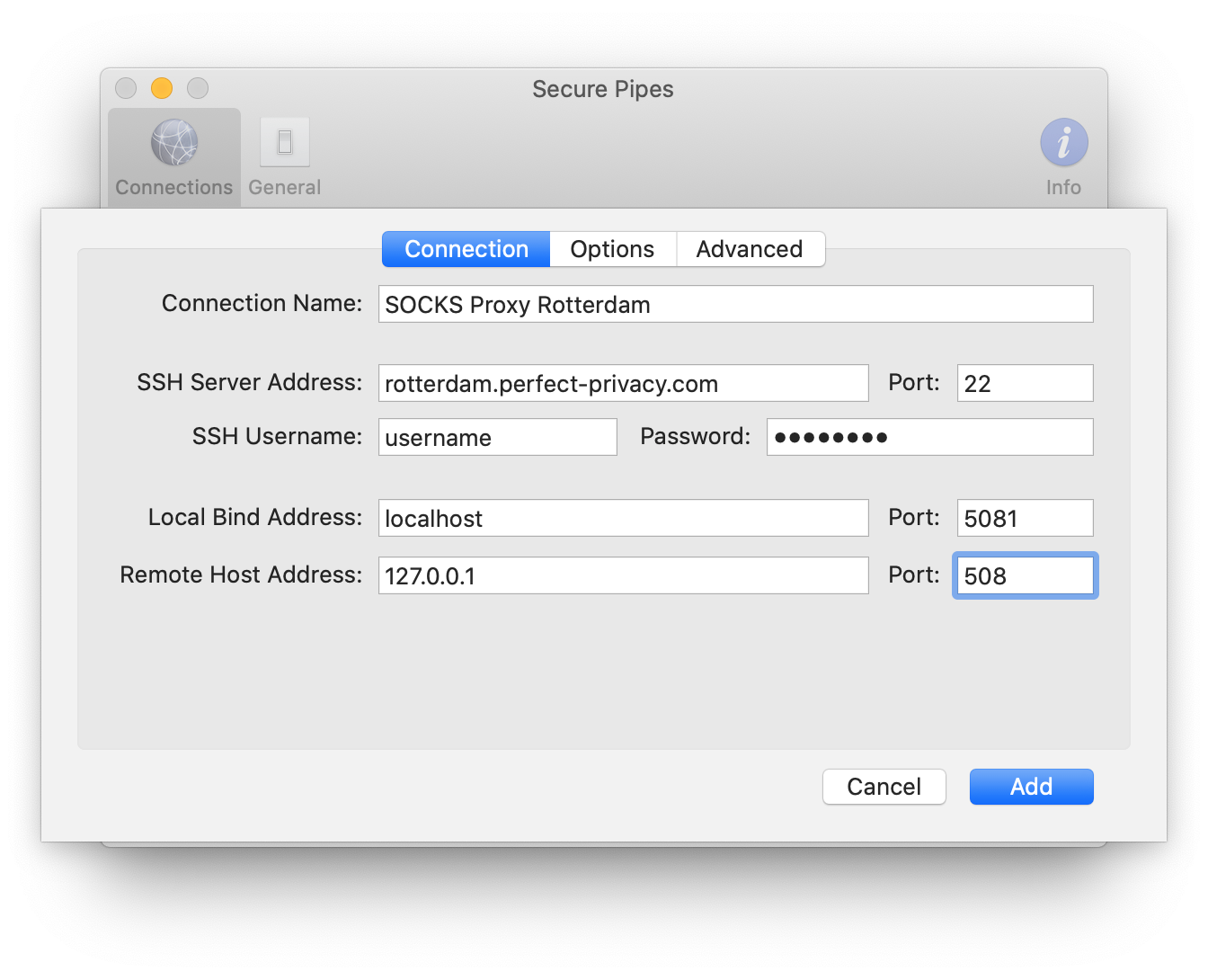

Verschlüsselten SOCKS-Proxy einrichten

Dieser Tunnel eignet sich für alle Programme, die SOCKS-Proxy-Server unterstützen. Das ist der Fall für viele Spiele, aber auch einige P2P-Filesharing-Programme. Normalerweise ist die Verbindung zu SOCKS-Proxies unverschlüsselt, mit SSH lässt sich diese Verbindung jedoch verschlüsselt nutzen. Um eine verschlüsselte SSH-Verbindung zu einem SOCKS-Proxy auf einem der VPN-Server herzustellen, klicken Sie im Secure Pipes Fenster unten links auf das +-Symbol und wählen New Local Forward.... Füllen Sie die Felder im Tab Connection entsprechend aus:

- Connection Name: Ein aussagekräftiger Name, z.B. SOCKS Proxy Rotterdam

- SSH Server Address / Port: DNS-Name/IP-Adresse und SSH-Port eines VPN-Servers, z.B.: rotterdam.perfect-privacy.com und 22

- SSH Username / Password: Ihre Perfect Privacy Zugangsdaten

- Local Bind Address / Port: localhost (alternativ eine spezifische lokale IP-Adresse) und ein freier, verwendbarer Port wie z.B. 5081 (Ports < 1024 benötigen administrative Rechte)

- Remote Host Address / Port: 127.0.0.1 (d.h. die Verbindung zum Proxy erfolgt intern auf dem VPN-Server) und ein gültiger Proxy Port wie z.B.: 508

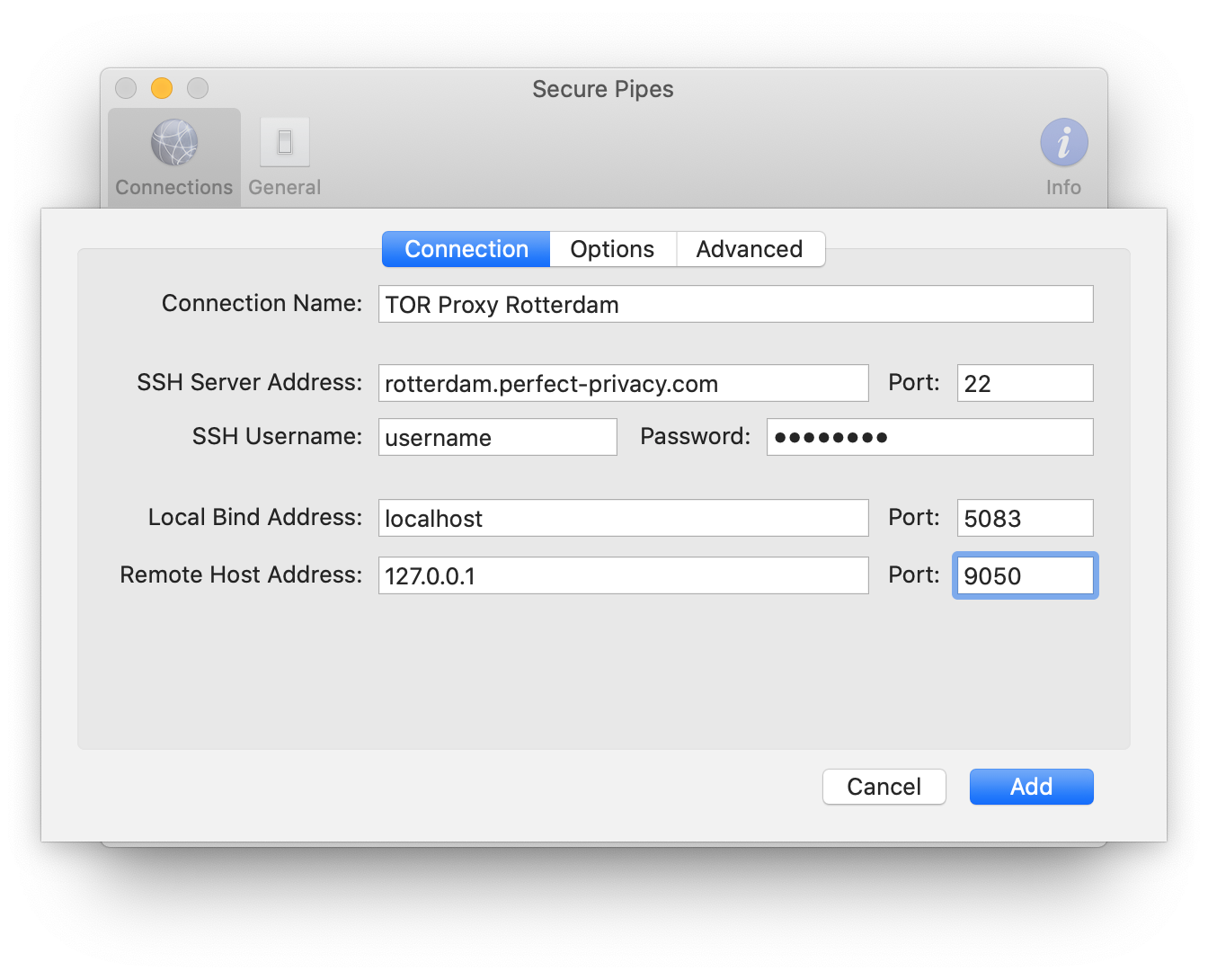

Verschlüsselten TOR-Proxy einrichten

Dies ist eine spezielle Weiterleitung, die Ihnen erlaubt, Tor über die Perfect-Privacy-Server zu verwenden. Bitte beachten Sie, dass Sie diese Methode nicht benutzen sollten, wenn Sie Tor aus Gründen der Sicherheit oder Anonymität benutzen wollen. In diesem Falle empfehlen wir die Verwendung des Tor Browser Bundles.

Diese Proxy-Verbindung gestattet lediglich, Tor über die Perfect-Privacy-Server zu verwenden. Das ermöglicht unter anderem, .onion-Adressen im normalen Browser aufzurufen.

Um eine verschlüsselte SSH-Verbindung zu einem TOR-Proxy auf einem der VPN-Server herzustellen, klicken Sie im Secure Pipes Fenster unten links auf das +-Symbol und wählen New Local Forward.... Füllen Sie die Felder im Tab Connection entsprechend aus:

- Connection Name: Ein aussagekräftiger Name, z.B. TOR Proxy Rotterdam

- SSH Server Address / Port: DNS-Name/IP-Adresse und SSH-Port eines VPN-Servers, z.B.: rotterdam.perfect-privacy.com und 22

- SSH Username / Password: Ihre Perfect Privacy Zugangsdaten

- Local Bind Address / Port: localhost (alternativ eine spezifische lokale IP-Adresse) und ein freier, verwendbarer Port wie z.B. 5083 (Ports < 1024 benötigen administrative Rechte)

- Remote Host Address / Port: 127.0.0.1 (d.h. die Verbindung zum Proxy erfolgt intern auf dem VPN-Server) und der TOR-Proxy-Port: 9050

Verschlüsselte allgemeine Portweiterleitung einrichten

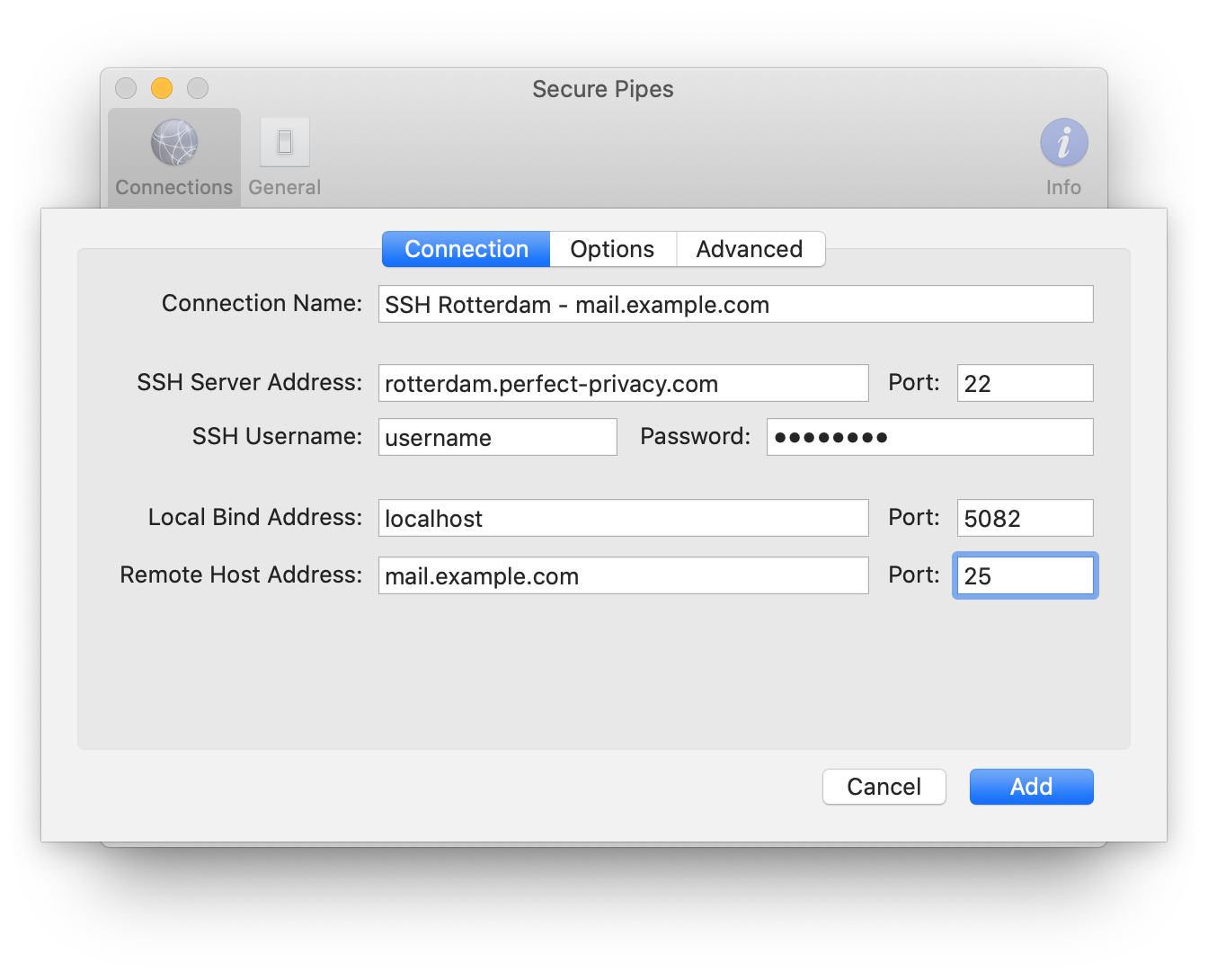

Die Nutzung von SSH bei Perfect Privacy beschränkt sich nicht nur auf verschlüsselten Zugang zu HTTP-, SOCKS- und Tor-Proxies. Sie können die Verbindung zu beliebigen anderen Diensten durch SSH tunneln und so Ihre IP-Adresse vor den Dienstanbietern verstecken. In diesem Beispiel leiten wir die Verbindung zum (fiktiven) SMTP-Server mail.example.com auf Port 25 durch den SSH-Tunnel und machen diesen Dienst lokal auf Port 5082 verfügbar.

Um eine verschlüsselte SSH-Verbindung über einen der VPN-Server zu einem Dienst auf einem anderen Server herzustellen, klicken Sie im Secure Pipes Fenster unten links auf das +-Symbol und wählen New Local Forward.... Füllen Sie die Felder im Tab Connection entsprechend aus:

- Connection Name: Ein aussagekräftiger Name, z.B. SSH Rotterdam - mail.example.com

- SSH Server Address / Port: DNS-Name/IP-Adresse und SSH-Port eines VPN-Servers, z.B.: rotterdam.perfect-privacy.com und 22

- SSH Username / Password: Ihre Perfect Privacy Zugangsdaten

- Local Bind Address / Port: localhost (alternativ eine spezifische lokale IP-Adresse) und ein freier, verwendbarer Port wie z.B. 5082 (Ports < 1024 benötigen administrative Rechte)

- Remote Host Address / Port: mail.example.com (der DNS-Name des Servers zu dem der VPN-Server die Verbindung weiterleiten soll) und der Port des Dienstes: 25

Fragen?

Wenn Sie Fragen, Anmerkungen oder Feedback zu dieser Dokumentation haben, verwenden Sie bitte den zugehörigen Faden in unseren Community-Foren.