Wenn Sie mit OpenVPN keine Verbindung herstellen können, befinden Sie sich wahrscheinlich in einem Netzwerk, das VPN-Verbindungen blockiert. Mit Stealth VPN haben Sie die Möglichkeit, trotzdem aus solchen Netzwerken auszubrechen.

Mithilfe dieser Anleitung stellen Sie eine OpenVPN-Verbindung her, die durch stunnel verschleiert wird.

Sie benötigen dafür folgende Software:

- openvpn - für die VPN-Verbindung

- stunnel - zur Verschleierung der OpenVPN-Verbindung

- resolvconf - um DNS-Leaks zu vermeiden

- wget - um die VPN-Profile herunterzuladen und die Verbindung zu prüfen

- unzip - um die VPN-Profile zu entpacken

- nano - um Konfigurationsdateien zu ändern

Im Beispiel verwenden wir Ubuntu 18.04. Dort müssen die nötigen Pakete wie folgt nachinstalliert werden:

sudo apt update && sudo apt install openvpn resolvconf stunnel

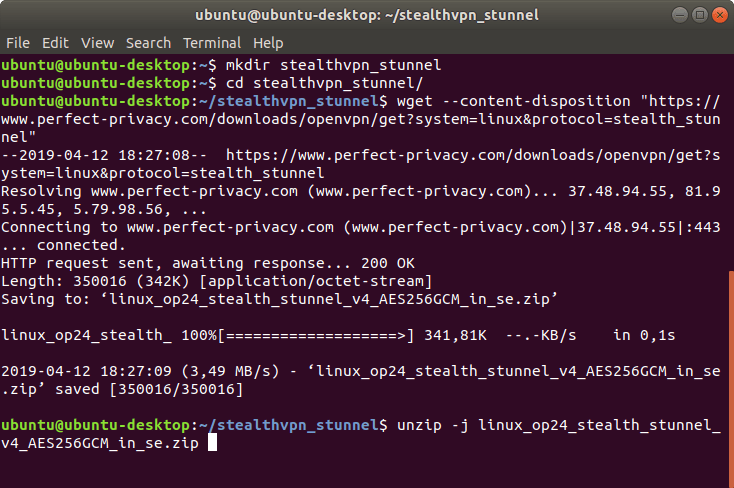

OpenVPN-Profile herunterladen

Laden Sie zuerst die OpenVPN-Profile für die Nutzung von stunnel herunter und entpacken Sie diese. Wir erstellen dazu ein neues Verzeichnis.

mkdir stealthvpn_stunnel

cd stealthvpn_stunnel

wget --content-disposition "https://www.perfect-privacy.com/downloads/openvpn/get?system=linux&protocol=stealth_stunnel"

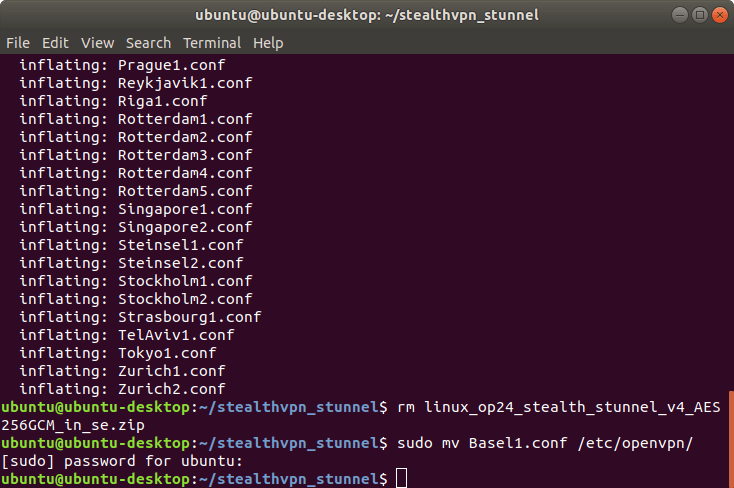

unzip -j linux_op24_stealth_stunnel_v4_AES256GCM_AU_in_se.zip

Sollten Sie besondere Anforderungen haben, können Sie im Download-Bereich OpenVPN-Konfigurationen mit weiteren Optionen herunterladen.

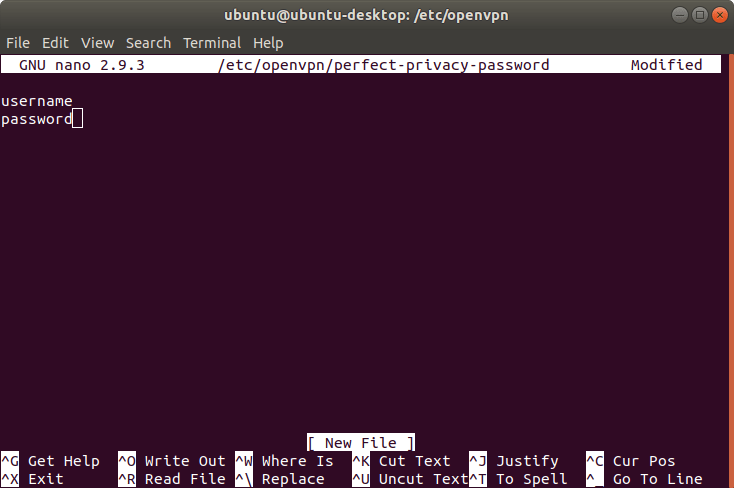

OpenVPN und stunnel einrichten

Wählen Sie einen Server-Standort, zu dem Sie die VPN-Verbindung herstellen möchten.

Unser Tipp: Wählen Sie einen Standort, der geographisch möglichst nah gelegen ist, um die beste Geschwindigkeit zu erreichen.

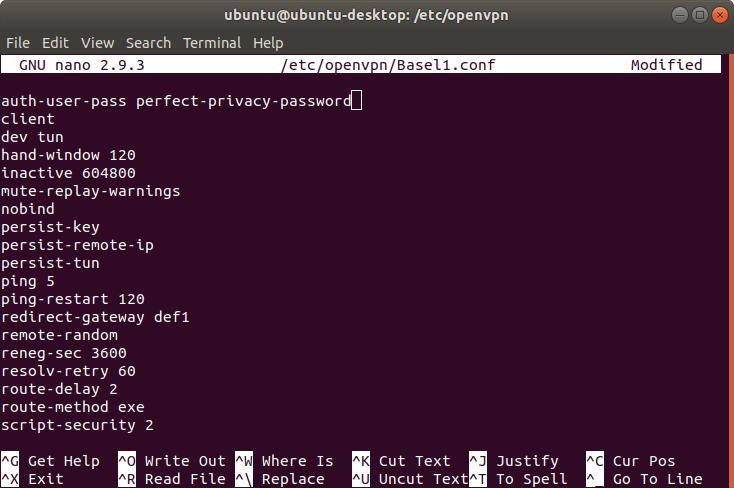

Kopieren Sie die gewünschte Konfigurationsdatei in das OpenVPN-Verzeichnis. Wir haben uns in diesem Beispiel für Basel1 entschieden.

sudo cp Basel1.conf /etc/openvpn/

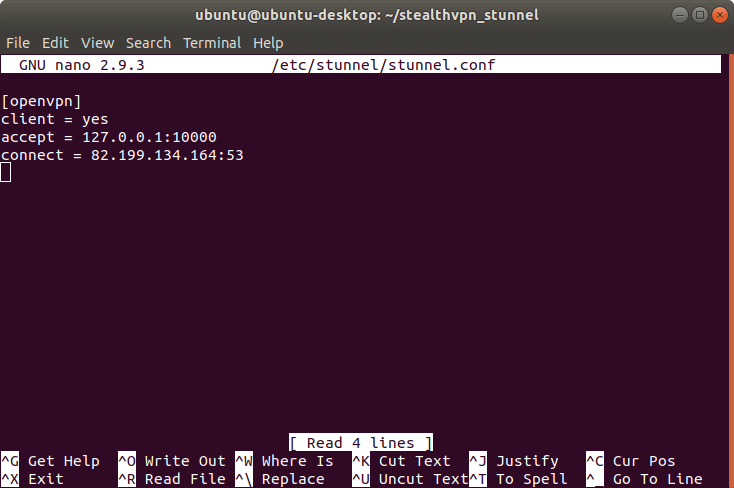

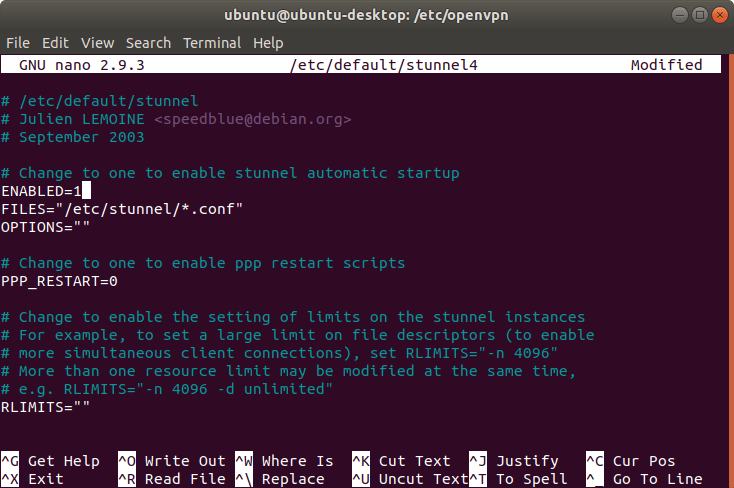

Um stunnel einzurichten, erstellen Sie eine neue Konfigurationsdatei.

sudo nano /etc/stunnel/stunnel.conf

Fügen Sie dort folgenden Inhalt ein:

[openvpn]

client = yes

accept = 127.0.0.1:10000

connect = SERVER_IP:TUNNEL_PORT

Ersetzen Sie die SERVER_IP mit der stunnel-spezifischen IP-Adresse des jeweiligen Servers. Diese können Sie auf der Übersicht für stunnel-Ports und -IPs nachschauen.

Für den STUNNEL_PORT können Sie zwischen folgenden Ports wählen: 22, 53, 443, 8085, 9009, 36315. Um Sperren zu umgehen, sind dabei insbesondere die Ports 53 und 443 empfehlenswert.

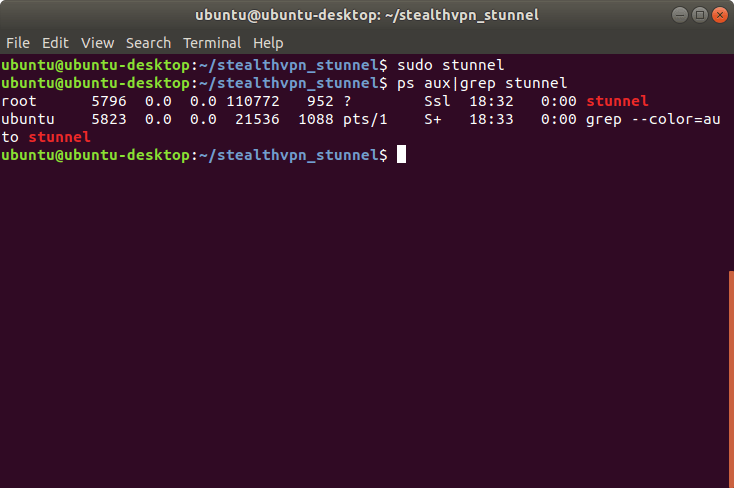

Jetzt müssen Sie OpenVPN nur noch die Konfiguration mitteilen, die beim Systemstart automatisch gestartet werden soll.

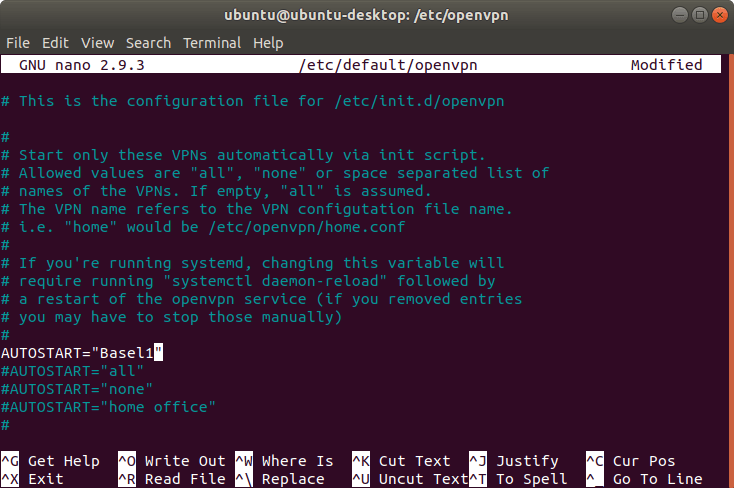

Öffnen Sie dazu die Konfigurationsdatei von OpenVPN:

sudo nano /etc/default/openvpn

Fügen Sie dort folgende Zeile ein:

AUTOSTART="Basel1"Stellen Sie sicher, dass alle anderen AUTOSTART-Zeilen auskommentiert sind (# am Anfang der Zeile).

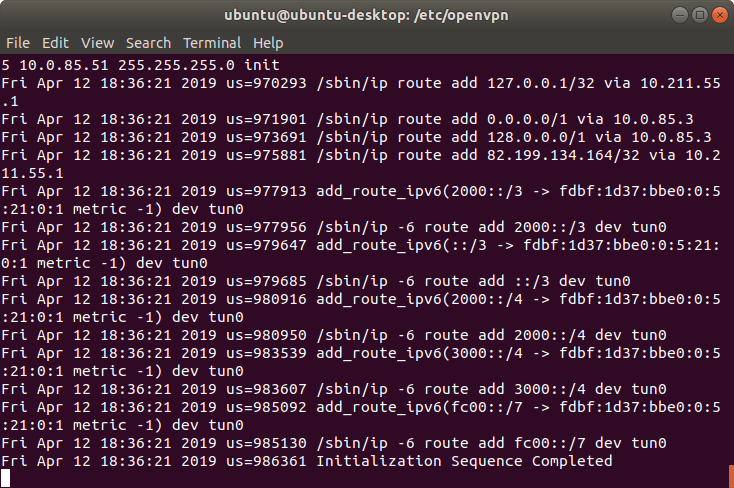

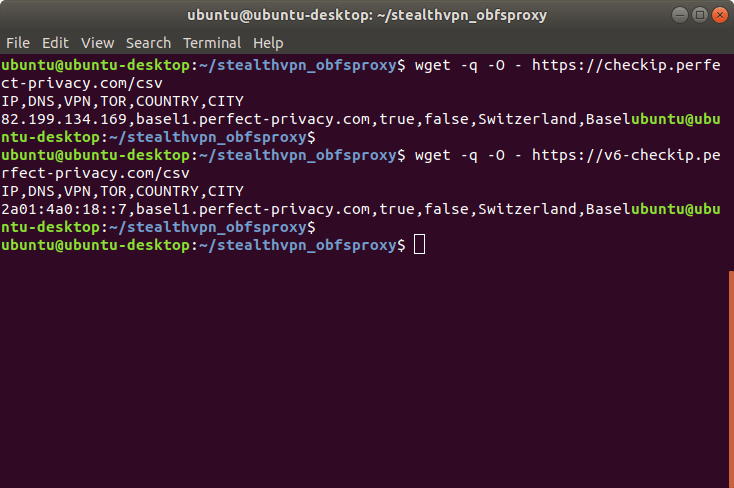

Um den Autostart zu testen, starten Sie Ihren Computer neu und rufen die CheckIP-Seite auf, um die Verbindung zu testen.

Fragen?

Wenn Sie Fragen, Anmerkungen oder Feedback zu dieser Dokumentation haben, verwenden Sie bitte den zugehörigen Faden in unseren Community-Foren.